L'hameçonnage est l'une des cybermenaces les plus courantes et les plus dangereuses. Les cybercriminels prétendent souvent être des entreprises, des organisations ou des individus bien connus et tentent de vous tromper en révélant des données sensibles ou en infectant votre ordinateur/smartphone avec des logiciels malveillants par le biais de messages frauduleux. Ces attaques se produisent fréquemment par e-mail, applications de messagerie ou SMS et peuvent avoir des conséquences graves.

Activité de phishing accrue – veuillez rester vigilant

Les cybercriminels tentent souvent de tromper les clients avec des e-mails ou des messages d'apparence très authentique. Les expéditeurs peuvent se faire passer pour des institutions dignes de confiance et demander aux destinataires de cliquer sur des liens ou de divulguer des informations sensibles.

Par conséquent, soyez toujours vigilant lorsque vous recevez des e-mails ou des messages inattendus qui prétendent provenir de votre banque.

Comment vous protéger: N'ouvrez pas les liens ou les pièces jointes provenant d'e-mails ou de messages inconnus. Vérifiez de manière critique les expéditeurs et le contenu pour détecter les signes typiques de fraude : Soyez particulièrement méfiant envers un langage urgent, des menaces ou des demandes de divulgation de données personnelles. Si vous soupçonnez une fraude, contactez votre banque via les canaux de communication que vous connaissez.

Points clés :

Les messages d'hameçonnage contiennent souvent des liens ou des pièces jointes d'adresses d'expéditeurs apparemment fiables qui peuvent voler des informations d'identification de connexion ou propager des programmes malveillants.

Les criminels utilisent l'ingénierie sociale et l'IA pour rendre leurs attaques plus crédibles et adaptées à leurs victimes.

Méfiez-vous des messages inattendus et vérifiez attentivement les adresses des expéditeurs et les liens inclus avant de répondre.

Quels sont les signes du phishing ?

Les cybercriminels choisissent un prétexte pour vous faire suivre leurs instructions. Ils se présentent comme des identités dignes de confiance et fournissent des raisons urgentes qui semblent plausibles. Souvent, les messages envoyés contiennent des liens malveillants ou des pièces jointes infectées qui peuvent compromettre votre appareil ou voler des informations d'identification de connexion.

Caractéristiques typiques des messages de phishing :

Pression et urgence :

Vous êtes encouragés à agir immédiatement, et on vous dit : « sinon des conséquences négatives se produiront ».

Identités de confiance :

les expéditeurs prétendent être des entreprises, des banques, des membres de la famille ou des autorités bien connues.

Liens vers de faux sites Web :

Ils tentent de vous conduire vers des copies réelles de sites Web avec des URL légèrement différentes qui peuvent être utilisées pour voler vos identifiants de connexion.

Pièces jointes contenant des programmes malveillants :

les documents ou les fichiers ZIP peuvent contenir des chevaux de Troie ou des rançongiciels.

Numéros de rappel à la place des liens :

Au lieu d'un lien, il peut y avoir un numéro de téléphone frauduleux (voir attaque TOAD) vous invitant à rappeler.

Comment vous protéger contre le phishing

Vérifiez attentivement l'adresse ou le numéro de téléphone de l'expéditeur

- Cliquez sur le nom de l'expéditeur pour vérifier l'adresse e-mail ou le numéro de téléphone sous-jacent.

- Faites attention aux petites déviations, par exemple, « organisationg1obal.com » au lieu de « organisationglobal.com » et vérifiez le numéro de téléphone en le comparant avec le numéro de contact que vous avez déjà ou que vous avez trouvé sur le site officiel.

- Méfiez-vous des courriels provenant de services de messagerie privés (par exemple, companyname@gmail.com) au nom d'entreprises bien connues.

Les numéros de téléphone peuvent aussi être falsifiés. Dans le cas d'un appel ou d'un SMS, le numéro de téléphone affiché peut être différent de celui à partir duquel l'appel a effectivement eu lieu, ou le SMS a été envoyé (appelé mystification téléphonique). Faites attention aux demandes imprévues ou urgentes. En cas de doute, raccrochez et rappelez le contact en utilisant un numéro que vous savez être correct.

Les messages d'hameçonnage peuvent contenir des numéros de rappel plutôt que des liens ou des pièces jointes. Lorsque vous rappelez, vous êtes manipulé pour visiter des sites Web dangereux ou pour accorder aux fraudeurs un accès à distance à votre ordinateur (ce que l'on appelle la livraison d'attaques par téléphone (TOAD)). Ne suivez pas la demande de rappel si vous avez le moindre soupçon que quelque chose ne va pas. Appelez plutôt l'entreprise ou l'organisation en question en utilisant un numéro provenant d'une source de confiance et posez des questions sur l'e-mail que vous avez reçu.

Ne cliquez pas sur des liens ou des pièces jointes dans des messages douteux

Même si un message semble important : vérifiez l'expéditeur et réfléchissez avant de cliquer ! Les criminels expriment souvent un sentiment d'urgence pour faire agir leurs victimes à la hâte.

Comment reconnaître les sites Web « sécurisés » ?

Ne saisissez pas de données personnelles sur des sites Web avec une connexion non chiffrée. Vous pouvez reconnaître si un site Web utilise une connexion chiffrée avec votre navigateur par l'abréviation « https:// » dans la barre d'adresse et le petit cadenas à côté de la barre d'adresse du navigateur. Bien qu'un nombre croissant de faux sites utilisent également ce cryptage, il est toujours important d'y prêter attention.

Signaler immédiatement les courriels suspects

Signalez les messages suspects à votre fournisseur de messagerie ou, par exemple, à l'agence de protection des consommateurs. Dans un environnement professionnel, vous devez informer votre superviseur, le service informatique, les responsables de la protection des données et vos collègues afin de vous protéger, vous et votre organisation, contre les cyberattaques.

Liens et pièces jointes dangereux : ce qui se cache derrière

L'hameçonnage est l'un des types de cyberattaques les plus fréquemment signalés. Le vol d'identifiants de connexion devient de plus en plus lucratif pour les cybercriminels, car la moitié de toutes les attaques réussies exploitent des comptes d'utilisateur volés. Les courriels d'hameçonnage sont le principal moyen de propager les logiciels malveillants en permettant aux victimes de cliquer sur des liens ou de télécharger des pièces jointes. Les attaques se produisent également par messager et par SMS.

Fausses pages de connexion

Si vous rencontrez une attaque d'hameçonnage avec cette méthode, vous atterrirez sur une page de connexion après avoir cliqué sur un lien. Ces pages ressemblent souvent à des connexions Microsoft 365 officielles ou à des connexions bancaires en ligne. Ils sont visuellement presque indiscernables des vrais, mais l'adresse web révèle généralement la fraude. Par conséquent, accédez toujours aux pages de connexion directement via l'adresse Web officielle et enregistrez-les comme favoris dans votre navigateur. Soyez particulièrement prudent avec les publicités dans les moteurs de recherche, car elles peuvent également conduire à de fausses pages.

Faux sites Web pour la collecte de données

De nombreux sites frauduleux visent à voler des données personnelles telles que le nom, l'adresse, les coordonnées bancaires ou le numéro de carte de crédit. Ces sites ont souvent l'air réels et vous demandent d'entrer des informations. N'entrez jamais de données confidentielles via des liens dans les e-mails, mais accédez toujours manuellement aux sites Web pertinents via l'URL que vous connaissez.

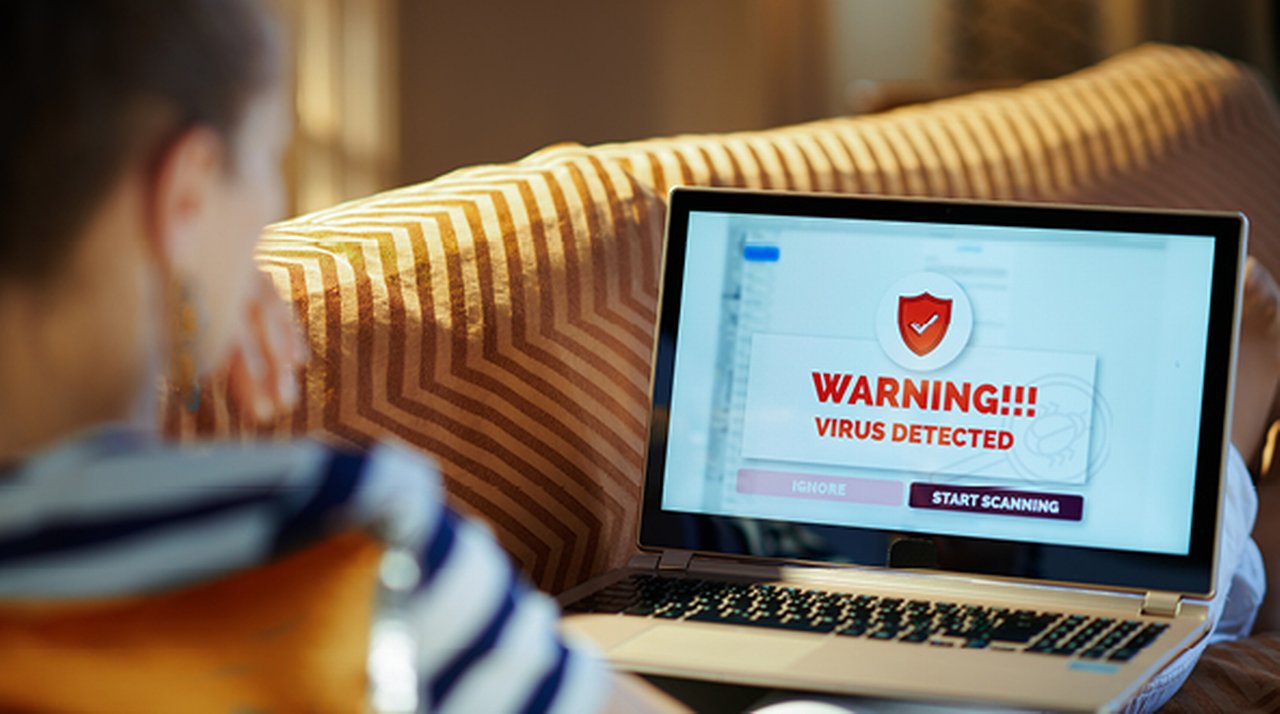

Logiciels malveillants dans les pièces jointes et les téléchargements

De nombreux courriels d'hameçonnage contiennent des pièces jointes ou des liens qui peuvent charger des rançongiciels, des logiciels d'extorsion ou d'autres logiciels malveillants sur votre appareil. Les criminels déguisent souvent ces fichiers en documents, documents d'application ou mises à jour logicielles apparemment inoffensifs. Les QR codes peuvent également conduire à des liens dangereux qui propagent des logiciels malveillants. Par conséquent, soyez particulièrement prudent si un fichier vous est envoyé de manière inattendue et vérifiez la source attentivement avant de l'ouvrir.

Reconnaître l'hameçonnage avec une simple astuce :

pointez votre souris sur un lien (sans cliquer). L'adresse réelle est affichée en bas du navigateur ou dans Outlook. Est-ce différent de la cible spécifiée ? Ne cliquez pas.

Ingénierie sociale et IA : nouvelles astuces pour fraudeurs

Attaques de phishing hautement individualisées (spear-phishing)

Les cybercriminels utilisent l'ingénierie sociale ciblée pour s'adresser individuellement à leur cible. Les secteurs des infrastructures essentielles et les personnes occupant des postes de direction sont plus susceptibles d'être touchés, car ils peuvent fournir des renseignements précieux.

Textes hameçons grâce à l'intelligence artificielle (IA)

Les cybercriminels utilisent de plus en plus des générateurs de texte basés sur l'IA pour créer des messages qui sont grammaticalement et orthographiquement exempts d'erreurs et qui semblent donc dignes de confiance.

FAQ : Foire aux questions sur le phishing

Show content of Comment reconnaître une fausse adresse e-mail ?

- Domaines non valides : [firstname.lastname@organisationg1obal.com] au lieu de [firstname.lastname@organisationglobal.com]

- Lettres remplacées : cyrillique « o » au lieu de latin « o »

- Caractères ajoutés : [firstname.lastname@organissation.com]

Show content of Comment reconnaître une URL fiable ?

- HTTPS au lieu de HTTP : les sites sécurisés utilisent « https:// » avec un symbole de cadenas

- Pas de fautes de frappe / caractères « erronés » : vérifiez l'orthographe inhabituelle ou les lettres d'autres alphabets (par exemple, « g00gle.com » au lieu de « google.com »)

- Domaines officiels : vérifiez le domaine que l'entreprise ou l'organisation utilise habituellement ; les grandes entreprises utilisent également des terminaisons bien connues (.com, .de)

- Pas de caractères inutiles : les URL longues ou cryptiques sont généralement suspectes

- Saisie manuelle : Évitez de cliquer sur les liens dans les e-mails, tapez l'URL vous-même

Show content of Le phishing peut-il se produire via SMS ou application de messagerie ?

- Oui, c'est possible. Dans ce qu'on appelle le « smishing », les fraudeurs envoient des SMS ou des messages textes d'application de messagerie dans lesquels ils vous demandent de cliquer sur un lien contenu sous un prétexte. Cela conduit à une fausse page de connexion ou à un téléchargement qui contient un malware.

- Les attaques d'hameçonnage par SMS ou messages textes d'applications de messagerie au nom de services de livraison tels que DHL et FedEx sont particulièrement fréquentes, annonçant des paquets présumés ou des problèmes avec leur livraison.